Unternehmen müssen die Kontrolle darüber haben, wer über die Berechtigung zum Zugriff auf ihre AWS-Ressourcen verfügt, welche Ressourcen verfügbar sind und welche Aktionen autorisierte Benutzer ausführen können. Der Zweck von AWS IAM besteht darin, IT-Administratoren bei der Verwaltung zu unterstützen Benutzeridentitäten und ihre unterschiedlichen Zugriffsebenen auf AWS-Ressourcen. In diesem Artikel werden die Funktionen und Arbeitsabläufe von Identity and Access Management (IAM) in der folgenden Reihenfolge erläutert:

- Was ist Identitäts- und Zugriffsverwaltung?

- Jetzt Funktionen

- Arbeiten von IAM

- Identitäts- und Zugriffsverwaltung: Beispiel

Was ist Identitäts- und Zugriffsverwaltung?

AWS Identity and Access Management (IAM) ist ein Webdienst, mit dem Sie den Zugriff auf AWS-Ressourcen sicher steuern können. Mit IAM können Sie steuern, wer authentifiziert und zur Verwendung von Ressourcen berechtigt ist.

Wenn Sie zum ersten Mal ein AWS-Konto erstellen, benötigen Sie eine einzige Anmeldeidentität, um auf alle zugreifen zu können Diese Identität wird als Stammbenutzer des AWS-Kontos bezeichnet. Sie können darauf zugreifen, indem Sie sich mit der E-Mail-ID und dem Kennwort anmelden, mit denen Sie das Konto erstellt haben. AWS IAM hilft bei der Ausführung der folgenden Aufgaben:

- Es wird verwendet, um Benutzer, Berechtigungen und Rollen festzulegen. Es erlaubt Ihnen Zugriff gewähren zu den verschiedenen Teilen der AWS-Plattform

- Außerdem können Amazon Web Services-Kunden dies tun Benutzer verwalten und Benutzerberechtigungen in AWS

- Mit IAM können Organisationen Benutzer zentral verwalten. Sicherheitsanmeldeinformationen wie Zugriffsschlüssel und Berechtigungen

- IAM ermöglicht es der Organisation, Erstellen Sie mehrere Benutzer Jeder mit seinen eigenen Sicherheitsanmeldeinformationen wird kontrolliert und einem einzelnen AWS-Konto in Rechnung gestellt

- Mit IAM kann der Benutzer nur das tun, was er als Teil seiner Arbeit tun muss

Nachdem Sie nun wissen, was IAM ist, werfen wir einen Blick auf einige seiner Funktionen.

Funktionen zur Identitäts- und Zugriffsverwaltung

Einige der wichtigen Funktionen von IAM sind:

Was ist ein Char in Java

- Gemeinsamer Zugriff auf Ihr AWS-Konto : Sie können anderen Personen die Berechtigung erteilen, Ressourcen in Ihrem AWS-Konto zu verwalten und zu verwenden, ohne Ihr Kennwort oder Ihren Zugriffsschlüssel freigeben zu müssen.

- Granulare Berechtigungen : Sie können verschiedenen Personen unterschiedliche Berechtigungen für unterschiedliche Ressourcen erteilen.

- Sicherer Zugriff auf AWS-Ressourcen : Sie können IAM-Funktionen verwenden, um Anmeldeinformationen für Anwendungen, die auf EC2-Instanzen ausgeführt werden, sicher bereitzustellen. Diese Anmeldeinformationen bieten Ihrer Anwendung die Berechtigung, auf andere AWS-Ressourcen zuzugreifen.

- Multi-Faktor-Authentifizierung (MFA) : Sie können Ihrem Konto und einzelnen Benutzern für zusätzliche Sicherheit eine Zwei-Faktor-Authentifizierung hinzufügen.

- Identitätsverband : Sie können Benutzer zulassen, die bereits an anderer Stelle Kennwörter haben

- Identitätsinformationen zur Sicherheit : Sie erhalten Protokolldatensätze mit Informationen zu denjenigen, die Ressourcen angefordert haben, die auf IAM-Identitäten basieren.

- PCI DSS-Konformität : IAM unterstützt die Verarbeitung, Speicherung und Übertragung von Kreditkartendaten durch einen Händler oder Dienstleister und wurde als mit dem PCI-Datensicherheitsstandard (Payment Card Industry) (DSS) konform validiert.

- Integriert in viele AWS-Services : Es gibt eine Reihe von AWS-Diensten, die mit IAM arbeiten.

- Schließlich konsistent : IAM erreicht eine hohe Verfügbarkeit, indem Daten auf mehreren Servern in den Rechenzentren von Amazon auf der ganzen Welt repliziert werden. Die Änderung wird festgeschrieben und sicher gespeichert, wenn Sie Änderungen anfordern.

- Kostenlos zu benutzen : Wenn Sie mit Ihren IAM-Benutzern oder temporären AWS STS-Sicherheitsanmeldeinformationen auf andere AWS-Services zugreifen, werden Ihnen nur dann Gebühren berechnet.

Lassen Sie uns nun die Funktionsweise von Identity and Access Management verstehen.

Arbeiten von IAM

Identity Access and Management bietet die beste Infrastruktur Dies ist erforderlich, um die gesamte Autorisierung und Authentifizierung für Ihr AWS-Konto zu steuern. Hier sind einige Elemente der IAM-Infrastruktur:

Prinzip

Das Prinzip im AWS IAM wird verwendet, um eine Aktion für die AWS-Ressource auszuführen. Der administrative IAM-Benutzer ist das erste Prinzip, das es dem Benutzer ermöglichen kann, für die bestimmten Dienste eine Rolle zu übernehmen. Sie können die Verbundbenutzer unterstützen, damit die Anwendung auf Ihr aktuelles AWS-Konto zugreifen kann.

Anfrage

Bei Verwendung der AWS-Verwaltungskonsole sendet die API oder CLI die Anforderung automatisch an AWS. Es werden die folgenden Informationen angegeben:

- Aktionen gelten als Prinzipien aufführen

- Die Aktionen werden basierend auf dem ausgeführt Ressourcen

- Die Hauptinformation umfasst die Umgebung wo die Anfrage zuvor gemacht hat

Authentifizierung

Dies ist eines der am häufigsten verwendeten Prinzipien, mit dem Sie sich beim Senden der Anforderung an AWS anmelden. Es besteht jedoch auch aus den alternativen Diensten wie Amazon S3 Dies ermöglicht Anfragen von unbekannten Benutzern. Um sich von der Konsole aus zu authentifizieren, müssen Sie sich mit Ihren Anmeldeinformationen wie Benutzername und Passwort anmelden. Zur Authentifizierung müssen Sie jedoch das Geheimnis und den Zugriffsschlüssel zusammen mit den erforderlichen zusätzlichen Sicherheitsinformationen angeben.

Genehmigung

Während der Autorisierung der IAM-Werte, die aus der Anforderung ausgelöst werden, werden im Kontext alle übereinstimmenden Richtlinien überprüft und bewertet, ob die jeweilige Anforderung zulässig oder abgelehnt ist. Alle Richtlinien werden in IAM als gespeichert JSON Dokumente und bieten die angegebene Berechtigung für die anderen Ressourcen. AWS IAM Überprüft automatisch alle Richtlinien, die insbesondere dem Kontext aller Ihrer Anforderungen entsprechen. Wenn die einzelne Aktion abgelehnt wird, lehnt der IAM die gesamte Anforderung ab und bedauert, die verbleibenden ausgewertet zu haben, was als explizite Ablehnung bezeichnet wird. Im Folgenden sind einige der Bewertungslogikregeln für IAM aufgeführt:

- Alle Anfragen werden standardmäßig abgelehnt

- Das explizite kann die Überschreibungen standardmäßig zulassen

- Ein expliziter Benutzer kann die Überschreibung auch verweigern, indem er sie zulässt

Aktionen

Nachdem Sie Ihre Anforderungsautorisierung verarbeitet oder nicht automatisch authentifiziert haben, genehmigt AWS Ihre Aktion in Form einer Anforderung. Hier werden alle Aktionen von Diensten definiert und Dinge können durch Ressourcen wie Erstellen, Bearbeiten, Löschen und Anzeigen ausgeführt werden. Um das Aktionsprinzip zuzulassen, müssen wir alle erforderlichen Aktionen in die Richtlinie aufnehmen, ohne die vorhandene Ressource zu beeinträchtigen.

Ressourcen

Nachdem Sie die AWS-Genehmigungen erhalten haben, können alle Aktionen in Ihrer Anfrage basierend auf den zugehörigen Ressourcen ausgeführt werden, die in Ihrem Konto enthalten sind. Im Allgemeinen wird eine Ressource als Entität bezeichnet, die insbesondere innerhalb der Dienste vorhanden ist. Diese Ressourcendienste kann als eine Reihe von Aktivitäten definiert werden, die insbesondere für jede einzelne Ressource ausgeführt werden. Wenn Sie eine Anforderung erstellen möchten, müssen Sie zuerst die nicht verwandte Aktion ausführen, die nicht abgelehnt werden kann.

Nehmen wir nun ein Beispiel und verstehen das Konzept des Identity Access Managements besser.

was alle nagios überwachen können

Identitäts- und Zugriffsverwaltung: Beispiel

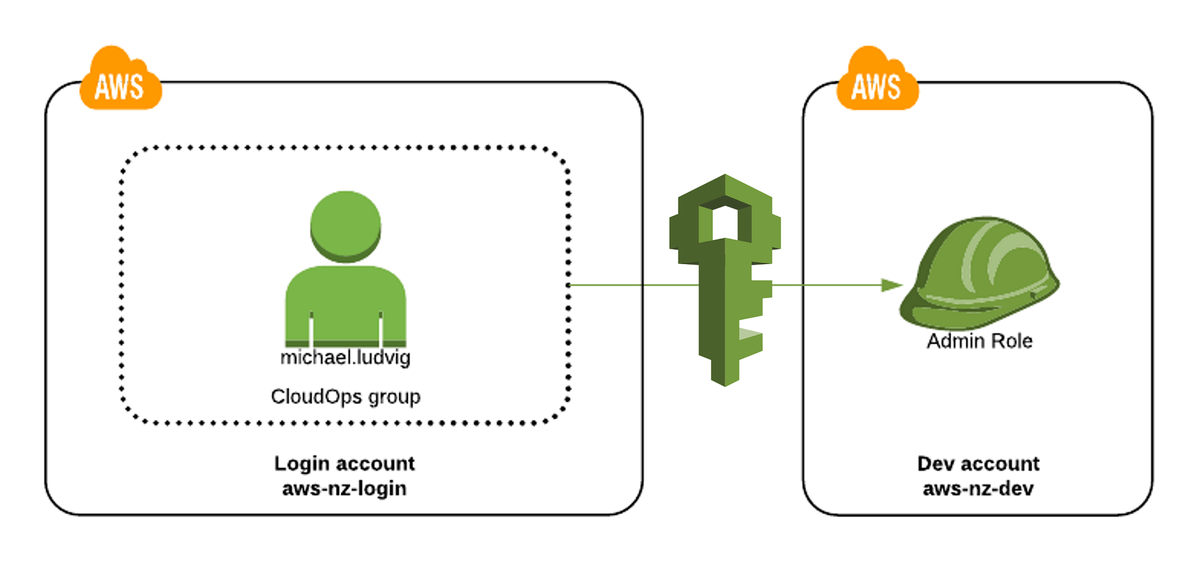

Das Konzept von verstehen Identitäts- und Zugriffsmanagement (IAM) Nehmen wir ein Beispiel. Angenommen, eine Person hat ein Startup mit 3-4 Mitgliedern und hat die Anwendung über Amazon gehostet. Da es sich um eine kleine Organisation handelt, hat jeder Zugriff auf Amazon, wo er andere Aktivitäten mit seinem Amazon-Konto konfigurieren und ausführen kann. Sobald die Teamgröße mit einer Gruppe von Mitarbeitern in jeder Abteilung wächst, würde er es nicht vorziehen, vollen Zugriff darauf zu gewähren , da sie alle Mitarbeiter sind und die Daten geschützt werden müssen. In diesem Fall ist es ratsam, einige Amazon-Webdienstkonten zu erstellen, die als IAM-Benutzer bezeichnet werden. Der Vorteil hierbei ist, dass wir steuern können, in welchem Bereich sie arbeiten können.

Nun, wenn das Team wächst 4.000 Menschen mit verschiedenen Aufgaben und Abteilungen. Die beste Lösung wäre, dass Amazon die einmalige Anmeldung bei den Verzeichnisdiensten unterstützt. Amazon bietet Dienste an, die von unterstützt werden SAML basierte Authentifizierung. Es werden keine Anmeldeinformationen abgefragt, wenn sich jemand aus der Organisation am Organisationscomputer anmeldet. Es würde dann zum Amazon Portal und es würde Dienste anzeigen, die der bestimmte Benutzer verwenden darf. Der größte Vorteil der Verwendung von IAM besteht darin, dass nicht mehrere Benutzer erstellt werden müssen, sondern eine einfache Anmeldung implementiert werden muss.

Damit sind wir am Ende unseres Artikels angelangt. Ich hoffe, Sie haben verstanden, was Identity and Access Management in AWS ist und wie es funktioniert.

Wenn Sie sich für eine AWS-Zertifizierung entschieden haben, sollten Sie unsere Kurse unter lesen Hast du eine Frage an uns? Bitte erwähnen Sie dies im Kommentarbereich von „Identity and Access Management“. Wir werden uns dann bei Ihnen melden.